Sicherheit von EMails

Versenden Sie Ihre Geschäftsbriefe, Liebesbriefe, etc. etwa auf Postkarten? Nein? Ganz sicher nicht?

EMails sind nichts anderes als elektronische Postkarten. Sie werden üblicherweise im Klartext übertragen und zwar nicht vom Rechner des Absenders direkt auf den Rechner des Empfängers, sondern über einige dazwischenliegende Mailserver. Aber auch während der Übertragung durchläuft eine Mail viele Netzwerke, von denen Daten abgehört werden könnten.

Natürlich bedeutet das nicht, dass jede versendete Email von irgend jemandem abgefangen und vielleicht sogar in veränderter Form weitergeleitet wird. Aber es besteht immerhin die Möglichkeit und deshalb sollte sie jeder, der Emails verschickt, über die Sicherheit seiner Daten Gedanken machen. Bei der Kommunikation per EMail gibt es also eine Reihe von Schwachstellen, die mit Hilfe der Kryptographie gelöst werden können. Dabei handelt es sich um

- Vertraulichkeit: Geheimhaltung von Daten → Verschlüsselung der EMail

- Integrität: Verhinderung der Fälschung von Daten (Versiegelung) → Signatur der EMail

- Authentizität: Beweis der Herkunft einer EMail → Signatur der EMail

Verschlüsselung

Schon seit langem gibt es so genannte symmetrische Verschlüsselungsverfahren. Dabei wird eine Nachricht vom Absender mit Hilfe eines Schlüssels (Password) verschlüsselt. Der Empfänger entschlüsselt die Nachricht nun einfach mit dem selben Schlüssel. Problematisch ist hierbei der Austausch des Schlüssels. Wird dieser einem Angreifer bekannt, kann er die Nachricht unbemerkt mitlesen.

Seit der Erfindung der asymetrischen Verschlüsselungsverfahren muss man sich um dem Schlüsselaustausch keine Gedanken mehr machen. Es handelt sich um ein Verfahren welches zwei Schlüssel einsetzt. Wird eine Nachricht mit einem der beiden Schlüssel verschlüsselt, kann sie nur mit dem anderen der beiden Schlüssel wieder entschlüsselt werden. Eines der bekanntesten asymetrischen Verschlüsselungsverfahren ist RSA, erfunden von Rivest, Shamir und Adleman.

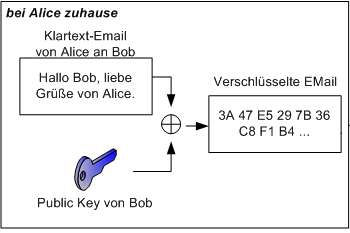

Üblicherweise wird einer der beiden Schlüssel als Public Key veröffentlicht. Der andere - der Private Key - ist nur dem Besitzer bekannt und wird geheimgehalten. Möchte man nun jemandem eine Nachricht senden, so verwendet man dessen Public Key zur Verschlüsselung der Nachricht. Nur der Empfänger kann nun mit seinem Private Key (der ja ausschliesslich ihm bekannt ist) die Nachricht entschlüsseln. Demensprechend wichtig ist es, den eigenen Private Key besonders gut zu schützen.

Signatur

Erhält man eine per Public Key verschlüsselte Nachricht, so ist zwar sichergestellt, dass kein Angreifer die Nachricht lesen konnte. Es ist aber nicht klar, ob die Nachricht nicht unterwegs abgefangen, verfälscht und von neuem verschlüsselt wurde. Um sicherzustellen, dass der in einer EMail angegebene Absender tatsächlich derjenige ist, der die EMail angeschickt hat, kann eine Nachricht signiert werden.

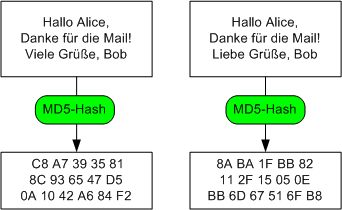

Um eine Nachricht zu signieren, berechnet der Absender aus den Daten der Nachricht eine Prüfsumme. Dies ist eine große Zahl, die einige wichtige Eigenschaften hat. Sobald man die Nachricht nur geringfügig ändert, ergibt sich eine ganz andere Zahl. Außerdem ist es sehr schwierig (fast unmöglich) eine andere Nachricht zu finden, aus der sich die gleiche Prüfsumme ergibt. Und zusätzlich läßt sich, wenn man die Zahl kennt, nicht auf den Inhalt der Nachricht schliessen. Ein bekanntes Verfahren zur Berechnung von Prüfsummen nennt sich MD5 (Message Digest 5).

Die Prüfsumme wird nun mit dem Private Key des Absenders verschlüsselt. Kommt die Nachricht beim Empfänger an, so kann dieser die Prüfsumme mit Hilfe des Public Key des Absenders entschlüsseln und mit der selbst berechneten Prüfsumme der Nachricht vergleichen. Unterscheiden sich die beiden Prüfsummen, so ist die Nachricht wahrscheinlich unterwegs verfälscht worden. Es kann aber auch sein, dass die Nachricht garnicht von demjenigen signiert wurde, der als Absender angegeben ist. Dann wäre die Signatur aber mit einem Public Key entschlüsselt worden, der nicht zum Private Key des Absenders passt und es hätte sich eine sinnlose Zahl anstelle der Prüfsumme ergeben.

Da der Private Key, mit dem die Signatur verschlüsselt wurde, nur demjenigen bekannt ist, der die Signatur erstellt hat, ist sichergestellt, dass die Identität des Absenders nicht verfälscht worden ist.

Zertifikate

Nun fehlt nur noch ein wichtiger Punkt, um die EMail-Kommunikation wirklich sicher zu machen. Mit Hilfe der vorgestellten Verfahren kann nicht verhindert werden, dass sich irgendjemand ein Schlüsselpaar erzeugt, welches auf einen fremden Namen ausgestellt ist. Würde ein Angreifer zum Beispiel ein Schlüsselpaar mit dem Namen einer Bank erzeugen und einen Kunden der Bank dazu bringen, diesen Schlüssel zu verwenden, so könnte der Angreifer die Kommunikation des Kunden mit der Bank entschlüsseln (im Gegensatz zur Bank). Deshalb ist es wichtig, eine sichere und vertraunswürdige Zuordnung zwischen einer Person und deren Schlüsseln herzustellen. Und genau zu diesem Zweck dienen EMail-Zertifikate.

Zertifikate sind nichts anderes als Schlüsselpaare (Public und Private Key), die von einer vertrauenswürdigen Organisation (CA, Certificate Authority) signiert wurden. Die CA bestätigt dabei, dass der in dem Zertifikat genannte Besitzer mit der Person übereinstimmt, die im Besitz des Private Keys ist.

Leider verlangen die meisten Organisationen viel Geld für die Ausstellung eines Zertifikates. Eine Alternative sind kostenlose Zertifizierungs-Organisationen wie zum Beispiel CACert.org.

Bei der Beantragung eines EMail-Zertifikats sind aber einige wichtige Dinge zu beachten. Man sollte sich genau darüber informieren, wie die CA sicherstellt, dass die im Zertifikat genannte Person und man selbst übereinstimmen. Das wird oft durch persönliches Erscheinen und Vorlage eines Ausweises erreicht.

Ein weiterer zu beachtender Punkt ist die Verbreitung des Zertifikats der CA. Um die Signatur des eigenen Zertifikats zu überprüfen, muss der Public Key der CA bekannt sein. Die Public Keys der meistens kommerziellen CAs sind in den verbreiteten EMail-Programmen und Browsern schon gespeichert. Bei kostenlosen CAs fehlt dieses so genannte Root-Zertifikat aber, sodass die Korrektheit des eigenen Zertifikats nicht direkt überprüft werden kann. Das Root-Zertifikat muss dann zunächst meist von der Webseite der CA geladen werden. Und zwar von jedem, der Ihnen eine verschlüsselte EMail senden möchte bzw. der die Signatur einer von Ihnen stammenden Nachricht überprüfen möchte.

Links

- Thawte: Kommerzielle CA, die aber auch kostenlose EMail-Zertifikate anbietet.

- CACert.org: Eine freie CA

- Erläuterungen zum Thawte Web of Trust

- Christian Barmala Freie CA: Eine freie CA - praktisch, wenn man ein wenig mit Zertifikaten experimentieren möchte

- The Open Source Public Key Infrastructure-Book: Ausführliche Bearbeitung des Themas